- Transformando Negócios

- (11) 96904-8603

- contato@seno-ti.com.br

Segurança

Ataques do tipo crescem no Brasil e no mundo, mas uma série de ações importantes podem ajudar na prevenção e na recuperação de dados

Foto: Adobe Stock

Os ataques de ransomware se tornaram uma das maiores pragas que afetam as organizações. Os resultados têm sido desastrosos para muitas empresas, que tiveram dados criptografados e, em parte, foram obrigadas a pagar resgate para tê-los de volta. Muitas receberam nada em troca após o pagamento e outras tiveram dados de clientes vendidos na dark web, mesmo tendo feito a transferência dos valores exigidos – sempre em bitcoins, nestes casos.

Quando a empresa vitimada não pode pagar o resgate nem colocar o sistema de dados de volta em funcionamento, o jeito é apelar para o trabalho manual. Foi o que aconteceu com a Prefeitura de Barrinha, no interior de São Paulo, que teve de programar manualmente o salário dos servidores por conta de um ataque. Devido ao incidente, o pagamento foi feito com atraso de vários dias.

Em outra cidade, Joanesburgo, a maior da África do Sul, uma parte dos moradores também foi prejudicada por um ataque de ransomware, ficando sem energia após um incidente envolvendo um banco de dados da empresa City Power – a principal fornecedora de energia da cidade. A equipe de TI da empresa teve que realizar uma varredura nos sistemas para colocar a casa em ordem e vários sistemas, bancos de dados, aplicativos e redes.

O ransomware tem sido um problema muito sério para as organizações e a gravidade dos ataques tem feito os fabricantes de soluções de segurança desenvolverem tecnologias capazes de estar à frente dos criminosos, que se utilizam da criptografia de dados para roubar dados críticos de negócios.

O problema é que os atacantes estão, geralmente, um passo à frente, e o ransomware se comporta como um agente metamorfo, que sempre encontra uma maneira para invadir as redes de computadores e de dados, independentemente das barreiras.

A situação em geral ficou pior com a pandemia da Covid-19 porque as empresas foram obrigadas a adotar o trabalho remoto e os funcionários foram para casa com a acesso às redes corporativas. Estações de trabalho de uso pessoal, convenhamos, não são a melhor maneira de se fazer isso.

Notícias sobre aumento de ataques contra hospitais e outras unidades de saúde no período se tornaram comuns. A IBM chegou a identificar nos primeiros dois meses da pandemia um aumento de 6.000% no número de ataques de spam contra sistemas, aproveitando-se da situação da crise sanitária. Esta proporção, acreditamos, deve ter sido mantida ao longo dos meses seguintes até agora. A tendência é a situação só piorar.

Backup, o grande salvador

Muitas organizações conseguiram superar o trauma inicial de um ataque de ransomware graças aos backups de dados em locais onde a invasão não chegou a acontecer, como por exemplo sistemas de armazenamento em nuvem. Com as cópias dos arquivos bem longe do alcance dos criminosos, a simples restauração dos arquivos pode parecer resolver o problema.

Mas, para onde recuperar os arquivos se a rede já foi comprometida? Teria que ser em outra rede, não é verdade? Ou que a restauração tenha que ser feita após o saneamento dos sistemas todos, para livrar-nos de todo o mal, amém.

A verdade é que, mesmo com a restauração dos arquivos – seja com ou sem pagamento de resgate -, o problema persiste. Especialistas em segurança da informação estimam que um novo ataque de ransomware acontece a cada 11 segundos, o que nos leva a pensar em como ser mais rápidos que os criminosos cibernéticos. Um desafio e tanto.

Como avançar na prevenção

Se livrar da ameaça do ransomware pode dar um pouco de trabalho, mas algumas medidas podem manter a rede de sistemas e de dados com a maior proteção possível. O primeiro passo é adotar uma solução que permita o gerenciamento de endpoints, servidores, desktops e dispositivos móveis a partir de uma localização centralizada.

Este recurso deve garantir o gerenciamento de instalação de quaisquer tipos de software, dos simples aos mais complexos. O administrador de rede precisa ter uma visão 360 graus de todas as redes existentes, como o Active Directory, grupo de trabalho, ou outros serviços.

Para facilitar o trabalho, é necessário automatizar rotinas de gerenciamento de endpoints e criar padrões de acesso a dados, o que pode limitar ações inadvertidas de usuários que possam abrir brechas de segurança.

Manter os sistemas sempre atualizados é mandatório, o que possibilita impedir que uma aplicação vulnerável possa ser usada como porta de entrada do ransomware.

Para ajudar nesse entendimento podemos listar outras ações importantes que permitem avançar na prevenção.

– Reforçando: faça backup de arquivos – A maneira mais eficaz de lidar com ataques de ransomware é usar a regra de backup 3-2-1: manter pelo menos três versões separadas de dados em dois tipos diferentes de armazenamento com pelo menos um externo;

– Use um sistema de detecção de intrusão – Com isso, será possível eliminar os ataques de ransomware em seus estágios iniciais, a partir do monitoramento contínuo para detectar sinais de atividade anômala ou maliciosa em tempo real;

– Empregue a filtragem de e-mail para barrar arquivos executáveis maliciosos anexados às mensagens lícitas, mas que foram contaminados sem o conhecimento de um remetente legítimo. Filtros de spam, e-mails de phishing e outros métodos ajudam a evitar que o ransomware passe por estes meios;

– Crie uma lista de execução de sistemas e uma lista de regras de acesso a eles. Determine quem pode e quem não pode utilizá-los, além de estabelecer níveis de permissões para os usuários. Bloqueie a execução de programas não autorizados;

– Quanto menor o nível de privilégios de acesso, maior é a segurança – Para isso, use um gerenciamento de senhas e de privilégios robusto, visando restringir o acesso não autorizado e reduza o número de pontos de entrada através dos quais o malware pode penetrar na sua organização;

– Mantenha as redes de sistemas e de arquivos separadas – No caso de um ataque de ransomware, separando suas redes de acordo com a tarefa ou departamento, os danos serão menores. Ou quase nenhum;

– Educação e capacitação permanente dos usuários – De nada vai adiantar os melhores sistemas de proteção dos sistemas e de arquivos se os funcionários não estão cientes dos riscos e de suas responsabilidades, além de saber como trabalhar para evitar as possíveis invasões. Por isso, treine regularmente os usuários sobre como identificar e evitar armadilhas de ransomware, como publicidade maliciosa, e-mails de phishing etc.

É certo que estas ações já estejam sendo adotadas em sua empresa. Mas, não custa nada reforçar a ideia da proteção e educação contínua. O uso de ferramentas especialmente desenhadas para estas situações ajuda muito. Por isso, pense nelas com carinho. A automação da proteção dos sistemas e de dados é um avanço e deve ser acessível a todos da organização, independentemente do seu tamanho e capacidade de investimentos.

Estar um passo à frente dos criminosos pode parecer um grande desafio, mas a proteção contra as ameaças pode ser facilitada caso as empresas e suas equipes possam se apoiar no aprendizado e experiências de outras organizações, sejam elas usuárias ou fornecedores de tecnologias de segurança da informação. Aprender sempre é um bom caminho para seguir nesta jornada e tentar acabar com o reinado do ransomware

[ Fonte: cio.com.br ]

País é o nono com maior número de ataques: foram 3,8 milhões no ano passado. No mundo, ameaças cresceram 62%, diz estudo da SonicWall

O Brasil foi o nono país que mais sofreu ataques de ransomware em 2020, contabilizando 3,8 milhões de ataques do tipo e ficando atrás de EUA, África do Sul, Itália, Reino Unido, Bélgica, México, Holanda e Canadá. Os dados são de uma pesquisa de ameaça do Capture Labs, estrutura ligada à empresa de segurança SonicWall.

No mundo, houve aumento de 62% dos ataques de ransomware, com pico de 158% na América do Norte. Os cibercriminosos estão usando táticas mais sofisticadas e variantes mais perigosas para que os ataques sejam bem-sucedidos e gerem pagamento de resgate, segundo a SonicWall.

Outra descoberta do estudo é que as variantes inéditas de malware cresceram. Em 2020 foram 268.362 variantes nunca vistas antes. É um aumento de 74% ano após ano. Boa parte deles estava em arquivos Office e PDF – o que revela a intenção dos criminosos de atacar funcionários das empresas em trabalho remoto.

Esses arquivos estão equipados com phishing em URL, códigos maliciosos embutidos em arquivos e outras ações perigosas.Dados recentes da SonicWall indicam aumento de 67% de códigos maliciosos em arquivos Office em 2020, enquanto os no formato PDFs caíram 22%.

Setores mais atacados

Varejo (365%), saúde (123%) e governo (21%) foram os setores que enfrentaram maiores aumentos de ataques de ransomware. Não por acaso são verticais que tiveram aumento drástica da demanda por digitalização durante o período de pandemia.

Outra modalidade crescente foi o cryptojacking – tipo de ataque que rouba capacidade computacional de um equipamento para minerar criptomoedas. Ela cresceu graças ao aumento dos valores das criptomoedas globalmente. O total de cryptojacking em 2020 bateu recordes com 81,9 milhões de hits, aumento de 28% em relação ao total de 64,1 milhão no ano passado.

Malwares com foco em internet das coisas (IoT) também cresceram com a pandemia. Em 2020, os pesquisadores da SonicWall observaram 56,9 milhões de ameaças de malware em IoT, aumento de 66%.

Os dados para o relatório são coletados de mais de 1,1 milhões de sensores em mais de 215 países e territórios. O relatório é baseado em informações sobre ameaças compartilhadas entre os sistemas de segurança SonicWall, incluindo firewall, dispositivos de segurança de e-mails, honeypots, sistemas de filtração de conteúdos e a solução de sandbox SonicWall Capture Advanced Threat Protection (ATP).

[ Fonte: cio.com.br ]

Shadow IT torna o trabalho de segurança corporativa ainda mais complexo em tempos de home office

Dentre as muitas definições que faremos, no futuro, sobre o “legado” que a terrível experiência da pandemia nos deixou, uma delas é que esse período consolidou a cultura do home office. Já são inúmeras as empresas – inclusive, grandes corporações – que anunciaram não pretendem mais voltar aos escritórios, mesmo num hipotético cenário de fim da pandemia. Essa tendência pode ser interpretada de diferentes maneiras, com defensores exaltando os seus benefícios, de um lado, e críticos ao modelo, de outro. Mas é indiscutível que uma questão não pode mais ser negada por nenhuma empresa: os cuidados com a TI Invisível (ou Shadow IT) se tornaram algo crítico para a continuidade dos negócios.

Para quem não está familiarizado com o termo, a Shadow IT se refere a dispositivos, programas e serviços online usados por colaboradores, e que não estão sob a gestão da área de TI. Isso inclui aplicativos de mensagens (como Messenger ou WhatsApp), e-mails pessoais, serviços de compartilhamento de arquivos ou qualquer outro programa de uso pessoal.

Também fazem parte da TI Invisível os programas que utilizamos na internet (SaaS), e que ajudam empresas e profissionais a ganhar agilidade, trabalhar remotamente e manter o alinhamento, enquanto as equipes trabalham a distância. Ou seja, trata-se de algo não apenas corriqueiro, mas, algumas vezes, essencial para o trabalho em casa. Mas tudo na vida tem dois lados, e a Shadow IT também torna o trabalho de segurança corporativa ainda mais complexo. De acordo com a recente da Pesquisa de Riscos Globais de Segurança da Kaspersky, 92% das pequenas e médias empresas e 89% das grandes corporações convivem com a presença da Shadow IT em suas redes.

Ao contrário das ferramentas corporativas, que são, via de regra, configuradas pelas equipes de TI e possuem um nível adequado de controle, proteção e gerenciamento de incidentes – quando se trata de serviços não autorizados –, a segurança dos dados compartilhados é incerta. As dúvidas são, por exemplo, se os trabalhadores estão usando senhas fortes, se acessam os serviços de maneira segura, se os dispositivos estão protegidos, ou sobre quem irá gerenciar o acesso, caso essas pessoas deixem a empresa., cabe responder à pergunta: como resolver o problema da Shadow IT, em um contexto em que os limites entre a vida pessoal e profissional foram obscurecidos, e as pessoas, de suas casas, estão usando as máquinas corporativas para tarefas domésticas, assistir a filmes por streaming ou até ver pornografia?

Primeiramente, é importante ressaltar que se proteger dessas ameaças não significa bloquear o acesso a todas as ferramentas que não sejam corporativas. Isso seria irrealista. Além do mais, a Shadow TI pode ajudar os profissionais a aprimorar o seu trabalho. Um exemplo foi o caso de uma vice-presidente que pagou um CRM com seu próprio dinheiro, ignorando o sistema autorizado sugerido pela equipe de TI. Quando a empresa descobriu, a executiva foi advertida disciplinarmente, apesar de ela ter conseguido, graças a esse CRM, aumentar a receita da companhia em US$ 1 milhão por mês.

Portanto, ter equilíbrio é fundamental. Tão importante quanto não expor a empresa a riscos é não ser autoritário. Mas qual é o equilíbrio?

O caminho passa pela sua visibilidade e integração aos recursos corporativos. Existem ferramentas dedicadas que permitem que as equipes gerenciem o acesso às nuvens públicas. Elas destacam os serviços usados com mais frequência, quais têm capacidade de transferência e armazenamento de dados e quais os riscos envolvidos, e ajudam a tomar as medidas necessárias.

Essas ferramentas podem ser uma solução autônoma ou estar integrada à segurança corporativa. Por exemplo, descobrimos que o YouTube é o aplicativo que os funcionários mais acessam em dispositivos corporativos. Como essa página não fornece opções de compartilhamento de arquivos ou qualquer processamento de dados corporativos, o risco é mínimo. A menos que os vídeos do YouTube afetem a eficiência da equipe, mas isso é outra história.

Mas essas medidas só funcionam quando acompanhadas da conscientização das equipes em relação ao uso seguro de serviços digitais – do e-mail corporativo, ao software exclusivo de engenharia, até o bom e velho WhatsApp. Caso haja uma política corporativa que impeça o compartilhamento de documentos por aplicativos não autorizados, isso precisa ser avisado. Ao trabalhar com qualquer serviço ou ferramenta, os colaboradores devem estar cientes de medidas básicas, como gerenciamento de senhas e acesso. Também precisam ser colocadas as regras de segurança básicas, como não abrir anexos ou clicar em links de e-mails desconhecidos, não baixar software de fontes não oficiais e sempre verificar o endereço das páginas web que solicitam dados de login.

Ao falar sobre cibersegurança, é melhor usar o enfoque correto: educando, alertando, testando e lembrando novamente sobre os riscos, sem punições. Explique às equipes por que os cuidados digitais são tão importantes, que elas podem continuar usando serviços não corporativos para o trabalho, mas é fundamental que sigam as regras e não violem a política de proteção de dados.

[ Fonte: cio.com.br -Claudio Martinelli é diretor-geral da Kaspersky para a América Latina ]

O mundo, como o conhecemos, mudou completamente por causa da pandemia de covid-19. Com a quarentena adotada em quase todo o mundo, as grandes e pequenas empresas se viram diante de novos e inesperados desafios. Agora, ao iniciarmos a jornada na longa estrada para a recuperação, temos prioridades diferentes daquelas de alguns meses atrás.

A pandemia está sendo um desafio para os chefes de segurança da informação (CISOs) – um teste em tempo real de resiliência e robustez. As equipes de tecnologia têm trabalhado para manter a continuidade das funções e oferecer suporte à novas formas de trabalho.

Obviamente, todas as organizações consideram um desafio garantir a capacidade de a segurança cibernética se reinventar sob essas circunstâncias extremas. No entanto, quatro princípios orientadores podem ajudá-las a manter as operações de negócios funcionando com eficácia e enfrentar com êxito os riscos críticos de segurança.

Vigilância do usuário em relação aos ataques de phishing

Centros de operações de segurança em todo o mundo rastrearam armadilhas de phishing relacionadas à covid-19 voltadas para usuários. O objetivo é roubar credenciais de acesso e alcançar uma infinidade de sistemas corporativos, até mesmo mensagens instantâneas. Os ataques de phishing geralmente têm como alvo executivos seniores e de nível C – pois, além de disporem de dados confidenciais, seus perfis são mais poderosos na manipulação de outros usuários.

O primeiro passo para enfrentar esse problema é a conscientização. As empresas têm maior probabilidade de sucesso quando educam os usuários sobre como devem ser as comunicações internas relacionadas à pandemia. Também é importante ensinar a vigilância relacionada a e-mails externos não solicitados. É relativamente simples treinar os usuários a olhar para e-mails de colegas e gerentes que não pareçam adequados – por exemplo, com tom inapropriado, erros gramaticais, temas específicos referidos apenas em termos genéricos (como “o projeto”) – e tratá-los com suspeita.

Garanta acesso confiável e seguro à rede

O acesso seguro e confiável à rede corporativa é mais importante do que nunca. Se sua empresa tiver um aplicativo, ferramenta ou dispositivo aprovado, certifique-se de que seja usado. Às vezes, isso pode não ser tão popular quanto uma alternativa não compatível – mas é comprovadamente seguro.

Uma mudança importante a ser considerada pelos CISOs é repensar o antigo conceito de que qualquer dispositivo dentro da rede segura pode ser confiável, enquanto qualquer dispositivo fora da rede, não. Com dispositivos corporativos e pessoais solicitando acesso legítimo a dados e sistemas de dentro e fora da rede, as equipes de segurança de TI devem considerar modelos de Zero Trust, que só permitem acesso com base em perfis de usuários individuais.

Atualização é importante

O debate sobre quando e como corrigir o software em execução dura décadas, com muitos líderes de TI adotando uma abordagem altamente regulamentada para minimizar a chance de um patch ruim afetar negativamente as operações da equipe.

É bastante provável o aumento de invasores que tentarão explorar massivamente a mudança nas práticas de trabalho, já que as equipes de operações de TI são significativamente afetadas pela pandemia. Sugerimos que as empresas atualizem com frequência e gerenciem os resultados finais, em vez de esperar meses para fazer o patch com perfeição.

Trabalhar juntos para o bem maior

Uma coisa que se tornou cada vez mais evidente nos últimos meses é a necessidade de trabalho conjunto. Isso é realmente relevante para as equipes de segurança. Como elas estão sobrecarregadas pelo “novo normal” temporário, este é o momento certo para compartilhar as práticas recomendadas e as lições aprendidas com seus colegas em segurança cibernética.

Via CIO

A Lei Geral de Proteção de Dados, popularmente conhecida como LGPD, vem sendo alvo de muitas discussões, seja sobre o seu conteúdo ou sobre quando ela entrará, de fato, em vigor. Nesse último ponto, ainda que a Câmara dos Deputados tenha aprovado a Medida Provisória (MP) 959/2020, que previa que a lei começasse a valer em 31 de dezembro deste ano (com as penalidades sendo aplicadas apenas a partir de agosto de 2021, de acordo com a Lei 14.010), o Senado pensou diferente.

A casa transformou a MP em questão em Projeto de Lei de Conversão (PLC) 34/2020 e que agora vai para a sanção do presidente Jair Bolsonaro. Feito isso, a LGPD finalmente entraria em vigor, 15 dias úteis depois da assinatura do mandatário brasileiro. Ou seja, seu funcionamento está mais próximo do que nunca. Mas, mesmo essa data ainda não está inteiramente clara, já que a lei pode entrar em vigor de maneira retroativa.

E agora que já sabemos quando a LGPD entra em vigor, cabe aqui uma pergunta igualmente importante: você sabe do que se trata a lei? Ou melhor dizendo: você sabe quais são os seus direitos legais dentro deste novo cenário ou como a empresa que você trabalha pode ser impactada?

Para responder essas e outras questões a respeito da LGPD, Gustavo Quedevez, advogado especializado em Direito Digital e Novas Tecnologias e sócio do BVA Advogados, explica, de uma forma didática, como funciona a lei, como seus dados devem ser protegidos pelas empresas que os utilizam e quem você deve procurar caso suas informações não estejam sendo tratadas conforme estipula a legislação.

Em linhas gerais, o que é a LGPD?

Gustavo Quedevez: Fugindo do conceito jurídico, a LGPD veio para regulamentar as relações e definir condições e limites para o tratamento de dados pessoais por empresas (ou entidades) públicas ou privadas. O conceito de tratamento é muito amplo (e tem que ser), mas abrange desde o recebimento dos dados e seu armazenamento até a manipulação direcionada ao levantamento de preferências de consumo, por exemplo.

Quais os novos direitos o cidadão terá a partir da vigência desta lei? O que ele pode exigir junto às empresas em termos de proteção de dados e privacidade?

G.Q.: Há uma série deles, mas os principais envolvem a possibilidade do usuário ter a exata noção das razões pelas quais suas informações estão sendo exigidas por uma determinada empresa privada ou agente público. Ele precisará saber dos detalhes relativos ao tratamento daqueles dados, tendo a faculdade de exigir sua exclusão quando bem lhe interesse.

É o que a Lei define como livre acesso, por exemplo. As empresas precisarão definir um série de procedimentos relacionados à comunicação com essas pessoas, permitindo a elas decidir de maneira franca e, mais do que tudo, transparente, sobre até aonde admitem que aqueles dados sejam utilizados.

De forma prática, quais dados estão protegidos pela LGPD?

G.Q.: Dados pessoais de indivíduos naturais identificados ou identificáveis, coletados em solo Brasileiro. Se a pessoa não puder ser identificada através de uma determinada informação, este dado não estará abrangido pelos termos da LGPD.

A LGPD será aplicada a empresas de todos os portes ou restrita apenas aquelas que trabalham com volumes maiores de dados?

G.Q.: Todos, indistintamente. E não só por empresas, pois as pessoas físicas que realizem o tratamento de dados também estão sujeitas aos mesmos limites definidos para as empresas.

O que pode acontecer a uma empresa caso ela descumpra a LGPD? Quais são as penalidades?

G.Q.: Além do crivo do consumidor, que se mostra cada vez mais atento aos detalhes e motivos pelos quais seus dados são exigidos, a LGPD traz penalidades consideráveis para aqueles que não cumprirem seus termos, que vão desde a simples advertência, podendo chegar a multas de até 2% do faturamento da empresa, limitada a R$ 50 milhões por infração.

Além disso, a LGPD ainda traz a possibilidade de que a infração seja levada à público, suspensão do banco de dados e do tratamento de QUALQUER informação pessoal por aquele determinado agente, ou mesmo a proibição parcial ou total do tratamento de dados. Como se vê, são penalidades bastante duras.

Diversos setores se mostraram contra o início da vigência da LGPD sem a presença de uma Autoridade Nacional de Proteção de Dados (ANPD) que supervisione as regras do jogo. A ausência dessa entidade não pode criar um cenário de insegurança jurídica?

No entanto, foi publicada a Lei que define a estrutura regimental da ANPD, passo que contribui de maneira muito positiva para tirarmos esse cenário de insegurança da cabeça de todos. Sobre a insegurança jurídica em si, é natural que haja esse sentimento diante de tantas idas e vindas, mas vejo com bons olhos o início da vigência, que como disse no início, é exigida pelo usuário/consumidor.

Que medidas devem ser tomadas pelas empresas para que eles se adaptem à LGPD? Será necessário a criação de cargos específicos para essa função ou setores nas companhias já existentes podem assumi-la?

G.Q.: Mais do que tudo, será necessário compromisso por parte das empresas e agentes públicos. Não será a implantação de uma ou outra prática que tornará sua empresa aderente aos termos da LGPD. Avaliação, Engajamento, Treinamento e Acompanhamento serão palavras de ordem para rigorosamente todos os integrantes de corporações que realizem o tratamento de dados.

Neste momento, ou até que a ANPD defina de maneira específica, todas as empresas precisarão contar com o Encarregado pelo Tratamento de Dados Pessoais (o DPO, segundo o Regulamento Europeu que serviu de base para a nossa LGPD), e caberá a ele avaliar as reclamações dos titulares dos dados, receber comunicações da ANPD, orientar funcionários e contratados, e executar outras atividades determinadas pela empresa em relação a este tema. Indo além do conceito legal, o Encarregado precisará de autonomia e liberdade para que suas funções sejam exercidas de maneira plena.

Como as micro e pequenas empresas, que não dispõem de tantos recursos, podem se adaptar à LGPD, sem o risco de sofrerem sanções?

Por mais que haja bons softwares que podem auxiliar, e muito, no acompanhamento do dia a dia e na prevenção de violações a LGPD, ninguém poderá se esquivar de cumprir o que a Lei exige. Meu conselho é o seguinte: se informe, busque elementos de análise junto a entidades já estabelecidas para esse tipo de agenda e, a partir daí, organize com o seu assessor a melhor agenda de adaptação aos termos da Lei. Não há fórmula mágica, lamento dizer, e há projetos para todos os bolsos, mas certamente demandará esforços de todos.

Que órgãos públicos ficarão responsáveis pela supervisão e aplicação da lei? E quem o consumidor deve buscar caso verifique que seus dados tenham sido, de alguma forma, usados de forma indevida?

G.Q.: Formalmente, a ANPD é a entidade que agregará essa função, mas outras entidades poderão, legalmente, exercer essa prática, como o Ministério Público (MP) e os Procons. Muito embora o tema esteja absolutamente em voga no momento, o fato é que a proteção de dados pessoais já foi tratada em outros dispositivos legais, como no Marco Civil da Internet e daí vem a competência do MP.

Em tempos de home office, implementar políticas de segurança para proteger informações fundamentais e sensíveis às empresas é ainda mais importante para o bom andamento das atividades diárias com o mínimo de impacto possível. Com milhões de pessoas trabalhando em casa e acessando ambientes corporativos a partir de redes domésticas, na mesma medida em que as responsabilidades dos gestores de segurança da informação se voltaram para medidas de proteção desse novo cenário, cresceram também os olhares criminosos para obter dados considerados preciosos em aplicação de golpes e fraudes usando os temas atuais como pano de fundo.

Envolver os times de colaboradores nas políticas de segurança, ao lado de uma gestão das informações com tecnologia e processos que evitem brechas, passa a ser fundamental, já que as pessoas, caso não sigam à risca as condutas de proteção, acabam se tornando as portas de entrada para o cibercrime. Assegurar essa proteção de forma cada vez melhor será necessidade máxima no pós-pandemia, num mundo onde o trabalho e as práticas digitais se consolidarão.

“Quando pensamos em segurança da informação, precisamos pensar em três pilares: pessoas, processos e tecnologia”, aponta Joaquim Campos, VP da IBM Cloud & Cognitive Software da IBM Brasil. “A pandemia pegou diversas empresas de surpresa. Muitas não estavam preparadas para gerenciar o trabalho remoto, e seus funcionários não tinham uma camada básica de segurança para acessar sistemas ou informações corporativas de forma segura”, afirma.

Crimes virtuais

Devemos lembrar que criminosos do mundo físico também migraram e se adaptaram para o mundo digital. O ganho financeiro por meio do uso de informações obtidas de maneira fraudulenta é a motivação mais comum de ameaças que visam a ambientes de nuvem, segundo dados do IBM Security Incident Response coletados desde 2019.

Para envolver as pessoas e abrir as portas para as atividades criminosas, os criminosos se servem de meios de engenharia social, utilizando palavras-chave e temas ligados às últimas notícias e preocupações. A pandemia é tema que aparece com frequência na lista dos golpes. “O time de pesquisa e inteligência IBM X-Force vem detectando um aumento expressivo no número de sites fake para tratar o tema da Covid-19. Encontramos ainda 500 mil downloads de apps falsos e também campanhas de e-mail (spam) sobre o tema”, explica Campos.

Pelo lado das companhias, com a utilização das soluções em nuvem híbrida em larga escala nos ambientes corporativos, as questões de segurança devem ser endereçadas com prioridade, para evitar erros de configuração e criação de ataques específicos para este tipo de ambiente. “Recomendamos que as empresas pensem na ampliação das capacidades de monitoração da infraestrutura tradicional para ambientes cloud em um único centro de comando, com mais camadas de criptografia nos dispositivos de colaboradores, adequando-se também às principais normas globais de privacidade e proteção de dados”, diz o executivo.

Prejuízos financeiros

Nesta pandemia, dois setores ̶ o de varejo e o bancário ̶ acabaram se tornando atores chave para suportar a movimentação da economia junto aos consumidores e, exatamente por causa disso, aceleraram a transformação digital de modo a atender às demandas. Também por esse motivo, redobraram a atenção para prevenir a ação dos cibercriminosos.

Campos revela dados que mostram quanto uma violação pode custar. “A IBM e o Instituto Ponemon lançam anualmente um estudo que analisa o custo de uma violação de dados. No Brasil, o vazamento no setor financeiro, por exemplo, custa US$ 2,5 milhões. O impacto financeiro de um vazamento vai desde os custos operacionais para contê-lo até os de notificação e perda de negócios. Já no varejo, o prejuízo também é grande: um vazamento custa, em média, US$ 800 mil.”

Um dos maiores desafios nessas empresas é o tempo de contenção: são, em média, 361 dias para uma organização identificar e conter um ataque. “Por isso, são mais do que necessários: o investimento em programas de governança, gerenciamento de riscos e conformidade, na manutenção da proteção clara na gestão de mobilidade; e principalmente o trabalho junto ao elo humano, com programas de conscientização, com um plano multidisciplinar de comunicação”, destaca Campos.

Após a crise, a área de segurança digital assumirá grande protagonismo nas corporações, justamente porque será a tecnologia que poderá habilitar a virada que os negócios precisarão para emergirem com ainda mais força. Nesse cenário, serão mais 20 bilhões de dispositivos conectados no planeta, segundo dados da IBM. Por conta disso, as estratégias de crescimento de empresas de todas as áreas e tamanhos precisarão contar com a cibersegurança como um fator decisivo.

Via https://economia.estadao.com.br/

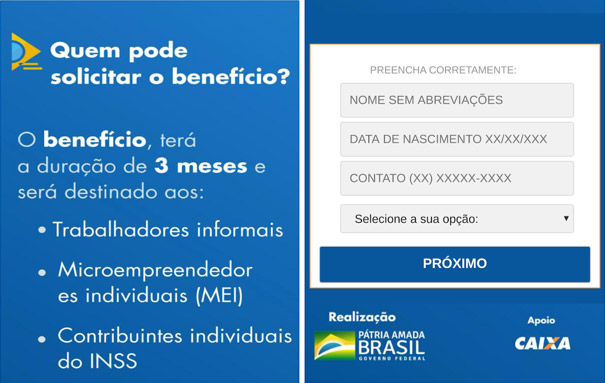

O aplicativo Caixa Auxílio Emergencial foi lançado na terça-feira (7), mas há dias circulam no WhatsApp golpes envolvendo o benefício criado em meio à pandemia do novo coronavírus. Um deles atrai vítimas com um site parecido com o da Caixa e já foi enviado a 6,7 milhões de pessoas.

A informação é do dfndr lab, laboratório de segurança digital da PSafe, que acompanha o crescimento de cerca de 90 a 100 páginas criadas durante a pandemia. O golpe ligado ao Auxílio Emergencial costuma se espalhar de mensagens encaminhadas no WhatsApp.

Elas contam com um link que leva a uma página para os usuários responderem a perguntas como “você é beneficiário do Bolsa Família?”, que supostamente liberam o serviço. Em seguida, o site falso induz a vítima a compartilhar esse link com contatos e grupos, o que ajuda o golpe a crescer rapidamente.

Ao cumprir os requisitos, o usuário ainda é levado para um formulário, onde deve inserir dados pessoais, como nome, data de nascimento e telefone de contato. Como se não bastasse, os cibercriminosos ainda fazem a vítima visualizar anúncios, o que torna seus ganhos ainda maiores.

Segundo o dfndr lab, o principal objetivo nesse tipo de golpe é causar prejuízo financeiro. Com os dados pessoais das vítimas, os cibercriminosos tentam registrá-las em serviços pagos de SMS e roubar senhas de redes sociais e e-mail.

Como se proteger do golpe do Auxílio Emergencial

Ao receber mensagens com supostos links de órgãos do governo, confira se o endereço tem a terminação “gov.br”. O Caixa Auxílio Emergencial, por exemplo, está disponível em https://auxilio.caixa.gov.br, além do aplicativo para Android e iOS.

Caso a mensagem conte com um link encurtado, como “tinyurl.com” e “bitly.com”, o mais recomendado é buscar pelo site no Google. Outro cuidado a ser tomado envolve as lojas de aplicativos, como a Google Play tore, que tem sugerido vários apps não-oficiais para o auxílio da Caixa.

Via tecnoblog.net

As ameaças digitais estão se aproveitando da preocupação das pessoas com a Covid-19, doença causada pelo novo coronavírus. Com tantas pessoas em busca de informações sobre a doença, hackers enviam mensagens com notícias falsas fingindo serem informações reais da OMS (Organização Mundial da Saúde), de universidades de renome e de outras organizações, espalhando assim uma série de malwares criados para roubar ou alterar dados dos seus dispositivos e ter acesso irrestrito a arquivos, sejam eles corporativos ou pessoais.

Recentemente, a CISA (Agência de Infraestrutura de Segurança dos Estados Unidos) emitiu um alerta pedindo atenção aos golpes virtuais relacionados à enfermidade. Segundo a agência, os criminosos enviam e-mails com links para sites fraudulentos e anexos maliciosos, induzindo as vítimas a revelar informações confidenciais ou fazer doações para instituições que não existem.

Na lista abaixo, confira cinco dicas para evitar que você e seus colaboradores caiam em golpes, mantendo seus dispositivos e informações a salvo.

Tenha cuidado com seus e-mails

Pode ser que já acontecido com algum conhecido, ou até mesmo foi você quem recebeu e-mails com logotipos parecidos ao da OMS ou de universidades famosas com um anexo para fazer o teste de coronavírus. Pois se você abriu o documento, más notícias. Quando é baixado, ele solicita a instalação de um programa que infecta seu computador com um malware conhecido como Koadic. Outro golpe que tem sido comum é o de um link para um vídeo que mostra a construção dos hospitais temporários na China durante o surto de COVID-19 no país. Isto só para citar dois exemplos de truques que os hackers estão usando para invadir computadores no mundo todo.

Estas práticas têm nome. Uma das mais corriqueiras é o phishing, aquele em que usuário recebe um e-mail que parece vir de fontes confiáveis, mas na verdade são notícias falsas usadas para adulterar ou roubar informações pessoais.

Outra fraude comum é o envio mensagens disfarçadas de documentos importantes sobre o COVID-19 ou relacionadas ao seu trabalho. O e-mail geralmente pede aos usuários para que baixem e abram vários anexos do Office. Acontece que estes anexos instalam tipos de vírus perigosos para sua máquina, como Adwind, FormBook, TrickBot, entre outros.

“A principal orientação nesses casos é: suspeite de todos os e-mails sobre o coronavírus. Evite clicar em links de e-mail suspeitos, fazer download de documentos desconhecidos e use apenas fontes confiáveis para se informar sobre o COVID-19. Nunca revele informações pessoais ou financeiras por e-mail e sempre confirme a autenticidade de uma instituição antes de fazer doações “, orienta Dean Coclin, diretor sênior de desenvolvimento de negócios da DigiCert.

Lembre-se de deletar mensagens suspeitas de remetentes desconhecidos. E se tiver dúvidas sobre algum link que recebeu, abra uma nova página do navegador e insira a o endereço do site para qual o link supostamente está enviando você, desta maneira dá para comparar o endereço do site falso com o verdadeiro na barra de navegação, recomenda o executivo.

Outra coisa importante é se certificar de que seu e-mail pessoal e de trabalho estão em dispositivos diferentes, pois se um dos correios eletrônicos for atingido por um hacker, o outro estará protegido. É muito comum que um vírus do seu e-mail pessoal também infecte um e-mail comercial.

Navegue com atenção

Enquanto circula por sites, mídias sociais e aplicativos, não abra e baixe arquivos de sites suspeitos, nem clique em qualquer link enviado em redes sociais. E mantenha todos os seus dispositivos com antivírus atualizado.

É importante observar se está navegando por sites com certificados confiáveis. A TLS (Transport Layer Security) / SSL (Secure Sockets Layer) é uma tecnologia padrão usada para manter uma conexão à internet com menos riscos e proteger todos os dados confidenciais enviados entre dois sistemas, impedindo assim que criminosos leiam e modifiquem qualquer informação, inclusive pessoais. Para saber se um site é seguro, clique no cadeado que aparece na barra de navegação e automaticamente aparecerá as informações de certificado que atestam se o site é confiável ou não.

Proteja sua rede

Uma rede invadida pode significar acesso ao sistema por usuários não autorizados. Elimine essa chance controlando quem pode ter acesso a ela. Para isso use a Autenticação Multifator (MFA), ela garante que apenas usuários autorizados possam acessar sistemas controlados. Além disso crie uma senha forte para sua internet doméstica.

“Se você optar por usar seu dispositivo em uma cafeteria ou outro espaço público, tome cuidado com o Wi-Fi público e não confie em redes abertas. Sempre verifique se o dispositivo não está configurado para se conectar automaticamente a qualquer sinal Wi-Fi e, se estiver, desabilite esta função. Com estes cuidados, você já reduz bastante o risco de crimes cibernéticos “, explica Coclin.

Se necessário, use seu telefone como ponto de acesso e configure seu dispositivo para que ele fique no modo invisível ou oculto para os outros dispositivos conectados à mesma internet.

Veja as soluções que a Seno oferece

Home Office seguro

O risco de ataques cibernéticos é ainda maior agora no período de isolamento social ou quarenta, já que muitas pessoas estão trabalhando de casa. Nessa hora, adotar hábitos de segurança é mais importante do que nunca.

Além de seguir as dicas listadas acima, lembre-se de trabalhar em um ambiente seguro e de todas as noites guardar seus dispositivos em lugares fechados, como em armários ou gavetas. Nunca se afaste do seu computador com ele desbloqueado e não permita que outras pessoas da família usem seus dispositivos de trabalho. Tente sempre usar um computador apenas para o trabalho e outro pessoal, que pode ser compartilhado com a família. Além disso, siga as diretrizes da equipe de TI da empresa e relate a ela qualquer problema ou e-mail suspeito que você receba.

Veja as soluções que a Seno oferece

Use a tecnologia a seu favor

Os hackers estão aplicando golpes cada vez mais elaborados e sofisticados, prejudicando muitos usuários durante este período de pandemia da COVID-19. Para evitar ataques, sempre atualize o software e o navegador com suas versões mais recentes (Microsoft Edge e Mozilla Firefox). O mesmo vale para navegadores de outros fornecedores que vêm equipados com filtros anti-phishing.

Tecnologias como PKI (Infraestrutura de Chave Pública), que fornece garantia de criptografia e identidade criptográfica em cada fluxo de dados e verifica todos os usuários, têm um papel fundamental na proteção de redes residênciais e empresariais. Com os golpes por e-mail cada vez mais frequente é possível proteger usuários através dos certificados digitais, garantindo a identidade, autenticação e criptografia do cliente.

“Uma plataforma PKI forte pode ajudar a garantir a autenticidade dos e-mails dentro das empresas, evitando a ação de cibercriminosos. Como muitos dos golpes forjam identidades, a PKI vai garantir a criptografia e a identidade criptográfica, diminuindo os riscos de vírus”, conclui Dean Coclin.

Via CIO

Cerca de 40% das empresas brasileiras não têm políticas de cibersegurança estabelecidas ou não informaram seus colaboradores de sua existência, mostra estudo realizado pela Kaspersky, empresa global de cibersegurança, em parceria com a CORPA, organização internacional de pesquisa. O relatório mostra ainda que apenas 45% das organizações brasileiras já implementaram regras para essa área, enquanto 15%, apesar de já as terem, não obrigam os profissionais a cumpri-las.

A Colômbia é o país em que as empresas são mais cautelosas – mais da metade delas conta com diretrizes internas obrigatórias de segurança da informação. Brasil (45%) e Chile (41%) ocupam a segunda e terceira posição, respectivamente, seguidos por México (39%) e Peru (38%). Em último lugar está a Argentina, onde apenas uma em cada três empresas têm medidas deste tipo.

A investigação também mostrou que 49% dos funcionários brasileiros acessam a rede interna da empresa que trabalham tanto no computador corporativo quanto em seus dispositivos pessoais e, em média, 12% não possuem soluções de segurança para manter os dispositivos protegidos contra ciberameaças. Neste quesito, o Brasil lidera o ranking dos países latino-americanos com trabalhadores sem proteção no celular, seguido pelos chilenos (10%).

Além disso, o estudo também revelou que um em cada dez funcionários latino-americanos tende a aceitar ou clicar em um link suspeito, utilizando um dispositivo de sua empresa, caso lhe ofereçam US﹩ 30 mil. Os mais dispostos a realizar a ação são os argentinos, com um em cada cinco colaboradores propensos a clicar em links inseguros em troca de dinheiro; seguido pelos peruanos (12%), chilenos (9%), colombianos (8%) e mexicanos (7%). Os mais cautelosos, entretanto, são os brasileiros, com apenas 6% cogitando aceitar oferta similar.

Já um em cada cinco funcionários brasileiros avaliaria conectar o dispositivo de sua empresa a uma rede desconhecida, em um aeroporto, por exemplo, para ter melhor conexão. Os argentinos são os mais dispostos a fazer isso, sendo um terço dos entrevistados; enquanto isso, apenas 21% dos mexicanos e brasileiros pensariam nessa alternativa.

Os resultados deste estudo fazem parte da campanha de conscientização ‘Iceberg Digital’, cujo objetivo é analisar a atual situação da segurança dos internautas da Argentina, Brasil, Chile, Colômbia, México e Peru, bem como desvendar os riscos que empresas e usuários finais enfrentam quando se conectam à rede de forma despreocupada. Já as ações da campanha visam impedir que usuários se tornem vítimas dos “icebergs digitais” – sites, aplicativos, links ou imagens que, à primeira vista, parecem inofensivos e superficiais, mas que escondem perigos desconhecidos. O intuito é que os usuários saibam reconhecer os perigos que se escondem na internet, aprendam a distinguir bom e ruim, real de falso e, assim, fiquem longe dos ciberataques.

“Não me surpreende o Brasil liderar a lista dos países latinos que menos se preocupam com a proteção no celular. Somos um dos países com maior presença nas redes sociais e costumamos adotar as novidades sem nos preocupar com a segurança. Ainda confiamos nas ofertas imperdíveis e no ‘grátis’ – como quando chegamos em um bar ou restaurante e pedimos a senha do Wi-Fi. O destaque do estudo é a relação entre este comportamento e o risco para os negócios. E, considerando que as políticas de segurança não são bem difundidas para os funcionários, temos o cenário perfeito para golpes que resultarão em prejuízos para as empresas, principalmente as pequenas e médias. É essencial que elas ensinem os princípios básicos de cibersegurança para seus colaboradores”, avalia Roberto Rebouças, gerente-executivo da Kaspersky no Brasil.

A Kaspersky recomenda ainda as seguintes ações de proteção:

• Oriente constantemente os funcionários para que eles não abram ou armazenem arquivos de e-mails ou links desconhecidos, já que são atitudes potencialmente prejudicais para toda a empresa.

• Lembre-os também sobre como tratar dados confidenciais. Por exemplo, ao usar um serviço na nuvem para armazenar informações importantes, selecione um provedor confiável e que tenha autenticação ativada. Se o dado é crítico, avalie o uso de criptografia.

• Torne obrigatório o uso de softwares legítimos e que sejam baixados de fontes oficiais, além de mantê-los atualizados. A pirataria é um vetor de ataque muito comum no Brasil.

• Pequenas e médias empresas devem criar uma estrutura de segurança adaptável, escalável e flexível para atender aos novos e complexos desafios de segurança na internet.

“A melhor maneira para evitar problemas com cibersegurança é uma boa prevenção, ou seja, garantir que a empresa tenha as soluções de segurança certa e configuradas corretamente, independentemente do seu tamanho”, acrescenta Rebouças.

Via www.itforum365.com.br

- Todos

- 1w

- 1win Azerbajany

- 1Win Brasil

- 1win Turkiye

- 1winRussia

- 1xbet apk

- 1xbet Azerbajan

- 1xbet Azerbaydjan

- 1xbet Brazil

- 1xbet giriş

- 1xbet Kazahstan

- 1xbet qeydiyyat

- 1xbet Russian

- AZ Most BET

- Azerbajany Mostbet

- b1bet apostas

- beebet

- Betmotion brazil

- Blockchain

- Cabeamento estruturado

- Casino

- Cloud Backup

- Dicas

- dispositivos móveis

- Educação Corporativa

- Email/Colaboração

- India Mostbet

- Infraestrutura

- Infraestrutura

- LGPD

- lucky8 France

- Manutenção e Suporte

- mostbet apk

- mostbet az 90

- mostbet azerbaijan

- Mostbet Azerbaycan

- mostbet giriş

- mostbet kirish

- mostbet oynash

- mostbet ozbekistonda

- mostbet royxatga olish

- mostbet uz

- mostbet uz kirish

- Mostbet Uzbekistan

- pagbet brazil

- Pin Up Brazil

- Pin Up Peru

- PinUp apk

- pinup Brazil

- Saúde

- Segurança

- Segurança e gestão de internet

- Sem categoria

- Serviços

- Tecnologia da Informação

- Tendências

- Transformação digital

- UZ Most bet

- Virtualização

- vulkan vegas DE

- vulkan vegas De login

- Vulkan Vegas Germany

- Vulkan Vegas Poland

- VulkanVegas Poland

- Wireless

- казино